SSH ili protokol Secure Shell koristi se za daljinsku prijavu na stroj i pokretanje naredbi na udaljenom stroju. Podaci koji se prenose korištenjem SSH protokola kriptirani su posebnim algoritmima što SSH čini sigurnijim od Telneta. U osnovi, OpenSSH je alat koji implementira ovaj protokol.

Što ćemo pokrivati?

U ovom ćemo vodiču istražiti različite aspekte konfiguracijske datoteke OpenSSH poslužitelja. Počnimo sada.

OpenSSH konfiguracijske datoteke

Postoje neke osnovne datoteke za OpenSSH klijent i poslužitelj. Ima dvije vrste konfiguracijskih datoteka:

1. Datoteke koje se odnose na stranu klijenta: Jedna od datoteka je ssh_config. To je konfiguracijska datoteka za cijeli sustav. Ova se datoteka nalazi na /etc/ssh/ssh_config.

Druga datoteka je config koja je korisnička konfiguracijska datoteka koja se nalazi na $HOME/.ssh/config.

SSH program na hostu preuzima konfiguraciju iz ovih datoteka ili preko sučelja naredbenog retka. U slučaju prethodno spomenutih datoteka, konfiguracijska datoteka za cijeli sustav, koja je ssh_config, ima prednost nad korisničkom specifičnom datotekom 'config'.

2. sshd_config: Povezan je sa strani poslužitelja. OpenSSH poslužitelj čita ovu datoteku kada se pokrene.

Istražujući sshd Konfiguracijska datoteka

Konfiguracijska datoteka sshd sadrži mnoge direktive koje se također mogu prilagoditi. Pogledajmo zadani izgled ove datoteke:

$ mačka / itd / ssh / sshd_config

# Ovo je konfiguracijska datoteka sshd poslužitelja za cijeli sustav. Vidjeti

# sshd_config(5) za više informacija.

Luka 222Adresa slušanja 0.0.0.0

Adresa slušanja ::

HostKey / itd / ssh / ssh_host_ključ

ServerKeyBits 768

LoginGraceTime 600

KeyRegenerationInterval 3600

Dozvoli korijensku prijavu Da

IgnoreRhosts Da

StrictModes Da

X11Prosljeđivanje br

AllowTcpForwarding br

dopustiTTY br

X11Pomak prikaza 10

PrintMotd Da

Držati na životu Da

SyslogFacility AUTH

LogLevel INFO

RhostsAuthentication br

RhostsRSAAutentikacija br

RSAAutentifikacija Da

PasswordAuthentication Da

AllowEmptyPasswords br

CheckMail br

Svaki redak koji počinje s '#' uzima se kao komentar. Istražimo neke od zadanih parametara:

1. Port direktiva navodi broj porta. Ovo je broj porta na kojem je sshd osluškuje veze. Zadana vrijednost za ovaj priključak je 22, što je standardna vrijednost. Međutim, u našem slučaju promijenili smo ga u 222.

Također, možemo navesti više od jedne direktive Porta. Na ovaj način možemo koristiti više portova za slušanje na sshd vezama.

2. ListenAddress sadrži IP adresu za slušanje. Zadana radnja je slušanje svih IP adresa koje su povezane s poslužiteljem. Također imajte na umu da direktiva Port mora naslijediti direktivu ListenAddress.

3. Potpuno kvalificirana staza privatne datoteke ključa glavnog računala RSA određena je direktivom HostKey. U prethodnom slučaju put je /etc/ssh/ssh_host_key .

4. Direktiva PermitRootLogin dopušta root prijavu za sshd kada je postavljena na yes. Ovo bi trebalo biti postavljeno na ne osim ako se datoteke hosts.allow i hosts.deny koriste za ograničavanje sshd pristupa.

5. Direktiva X11Forwarding dopušta prosljeđivanje X Window System kada je postavljeno na yes.

6. Koji Syslog objekt koji sshd treba koristiti navedeno je pomoću direktive SyslogFacility. Zadržite zadanu vrijednost kakva jest.

7. Razina zapisivanja za Syslog navedena je pomoću naredbe LogLevel.

Mijenjanje sshd Luka

Prema zadanim postavkama, sshd ili OpenSSH server demon koristi port 22 TCP protokola. Preporuča se promijeniti ovaj broj priključka na neku drugu vrijednost u okruženju za testiranje. To nas uvjerava da je povezivost poslužitelja dostupna cijelo vrijeme.

Također, dobra je praksa provjeriti sintaksu konfiguracije nove sshd_config datoteke prije njezine upotrebe, neovisno o tome na kojem se portu izvodi. Za provjeru sintakse možemo koristiti sljedeću naredbu:

$ sshd -t

Također je važno napomenuti da bi samo root korisnik trebao moći čitati i pisati u ovu datoteku. To znači da ako je konfiguracijska datoteka sshd_config ispravno osigurana, izvođenje prethodne naredbe zahtijeva root ovlaštenje.

Ako se prilikom pokretanja prethodne naredbe za provjeru sintakse ne pojavi nijedan izlaz, to znači da je datoteka u redu.

Izmjena zadane konfiguracijske datoteke i priključka

U nekim slučajevima želimo pokrenuti novu instancu sshd na drugom priključku. To može biti zato što je priključak 22 već u upotrebi ili možda postoje neka područja rizika u promjeni ovog priključka u proizvodnom okruženju. U takvim vrstama situacija, možemo stvoriti alternativnu konfiguracijsku datoteku za naš poslužitelj.

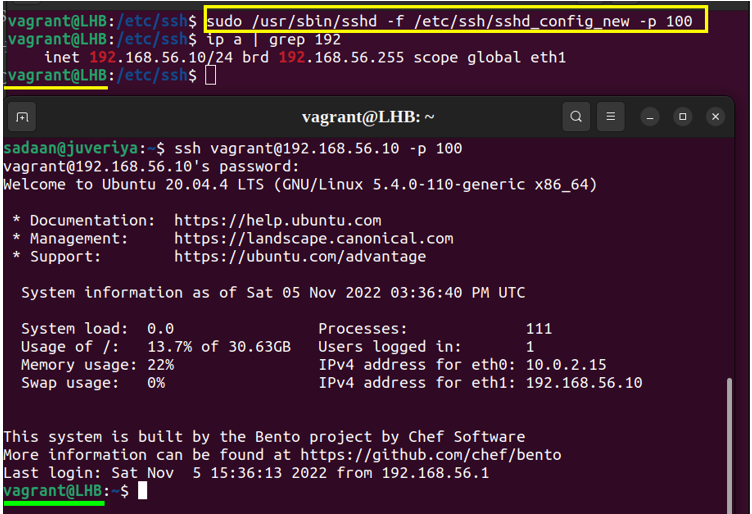

Kreirajmo novu datoteku sshd_config kao sshd_config_new. Ova se datoteka može koristiti za neke različite parametre poslužitelja. Sada odredimo ovu datoteku koja će se smatrati novom konfiguracijskom datotekom poslužitelja na portu broj 100:

$ sudo / usr / sbin / sshd -f / itd / ssh / sshd_config_new -str 100

Sshd demon sada sluša port 100. Možemo koristiti bilo koju vrijednost porta, ali ne onu koja je već u upotrebi.

Sada provjerimo radi li naš novi priključak kako želite. Za ovo moramo koristiti ssh klijentski program i pokrenuti sljedeću naredbu:

$ / usr / kanta za smeće / ssh -str 100 < ip poslužitelja >

Opcija “-p” navodi port 100 koji će se koristiti na udaljenom poslužitelju. U slučaju da testiramo lokalno, možemo upotrijebiti IP poslužitelja kao lokalni IP:

Rješavanje problema s OpenSSH konfiguracijom

Ponekad naš poslužitelj ne radi kako bismo željeli. U takvim slučajevima možemo koristiti oznaku “-d” za rješavanje problema s konfiguracijom OpenSSH poslužitelja. Korištenjem zastavice '-d', poslužitelj ulazi u način otklanjanja pogrešaka i obrađuje samo jednu vezu.

Izlaz koji se proizvodi u načinu otklanjanja pogrešaka je opširan. Možemo koristiti više zastavica '-d' za podizanje razine otklanjanja pogrešaka. Pokrenimo naredbu debug na našem poslužitelju pomoću nove konfiguracijske datoteke:

$ / usr / sbin / sshd -d -str 100 -f / itd / ssh / sshd_config_new

Izlaz iz prethodne naredbe zapisuje se u stderr umjesto korištenja AUTH mogućnosti syslogd.

Zaključak

OpenSSH demon ili sshd ključni je dio mnogih administrativnih infrastruktura. Kao takav, zahtijeva stručnost za upravljanje njime za optimalan rad. U ovom smo članku naučili o konfiguracijskoj datoteci OpenSSH poslužitelja kao što je sshd_config.