Ovaj će blog pokazati:

- Kako instalirati Hashcat u Kali Linux?

- Kako koristiti Hashcat u Kali Linuxu?

- Dodatni savjet: Kako koristiti Kalijeve popise riječi za probijanje lozinki

- Zaključak

Kako instalirati Hashcat u Kali Linux?

Hashcat je etički alat za hakiranje koji stručnjaci za kibernetičku sigurnost koriste za probijanje lozinki. Koristi grubu silu i mnoge druge algoritme raspršivanja za probijanje hashova ili pretvaranje hashova u lozinke. U tu svrhu koristi različite vrste načina napada. Hashcat je unaprijed instaliran u Kali Linuxu. U slučaju da nije instaliran na Kali, instalirajte ga slijedeći korake u nastavku.

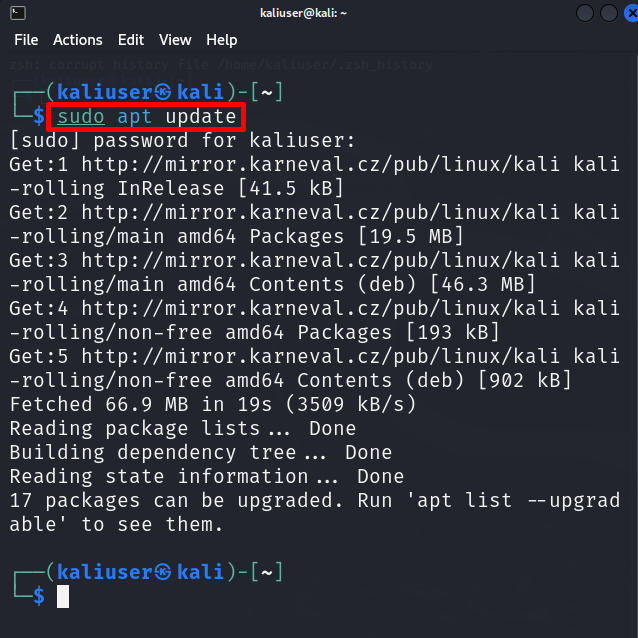

1. korak: ažurirajte Kali

Najprije ažurirajte Kali na najnovije tekuće izdanje koristeći ' prikladno ažuriranje ” naredba:

sudo prikladno ažuriranje

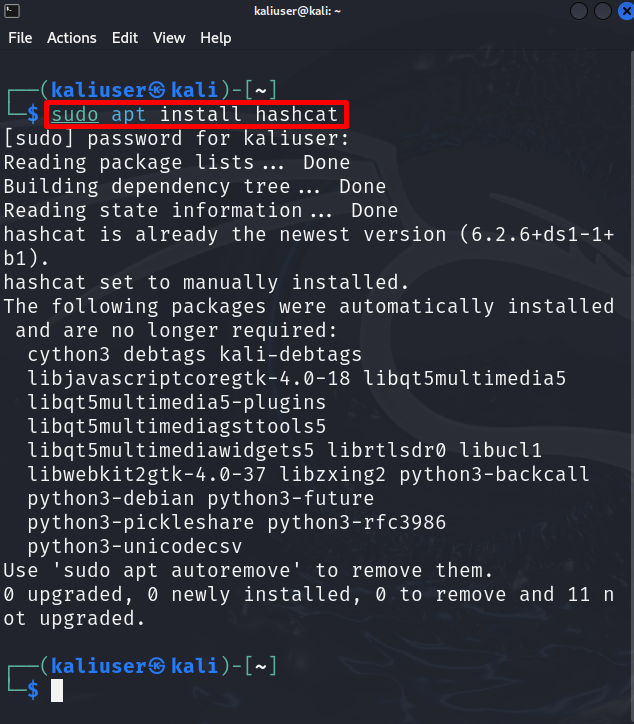

Korak 2: Instalirajte Hashcat

Sada instalirajte hashcat paket u Kali koristeći ' apt instalirajte hashcat ” naredba:

sudo prikladan instalirati hashcat

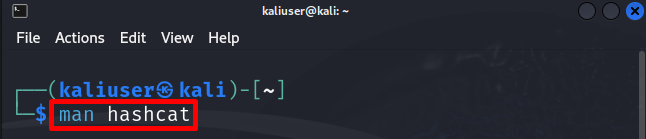

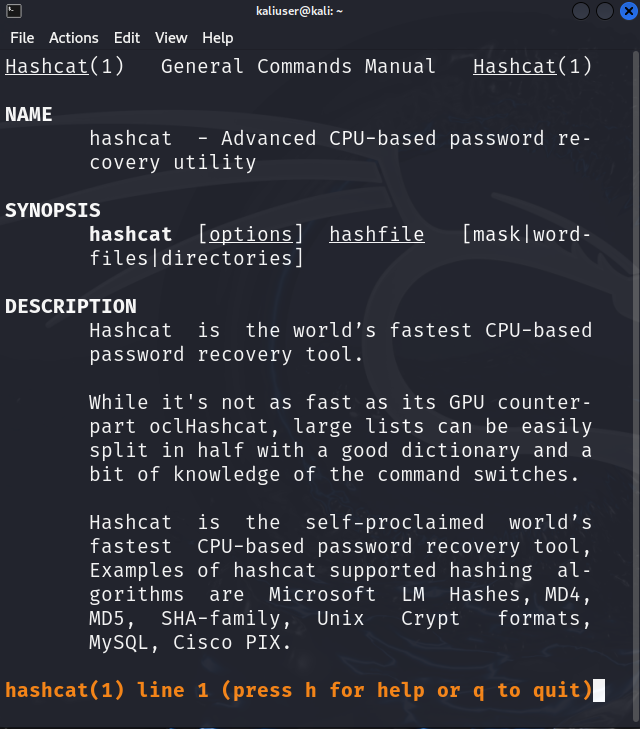

Korak 3: Provjerite Hashcat priručnik

Za provjeru koda algoritma raspršivanja ili odabir načina napada hashcat-a, provjerite njegov priručnik pomoću naredbe u nastavku:

čovjek hashcat

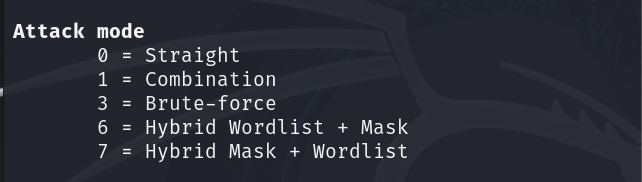

Napadački način rada

Ovdje možete vidjeti različite načine napada koji su dostupni u hashcat alatu. Kratki opis ovih modova je sljedeći:

- Ravno: Pokušajte razbiti zaporku s ponuđenog popisa riječi.

- Kombinacija: Pokušajte razbiti lozinke kombiniranjem riječi s više popisa riječi.

- Sirova snaga: Primjenjuje tehniku grube sile i isprobava svaki znak iz ponuđenog skupa znakova.

- Hibridni popis riječi + maska: Kombinira popis riječi i masku

- Hibridna maska + popis riječi: Također kombinira masku i popis riječi.

- Napad asocijacije: Koristi kombinacije savjeta koji su povezani s određenom korisničkom lozinkom ili poljem kao što su korisničko ime, bilo koji osobni podaci ili naziv datoteke:

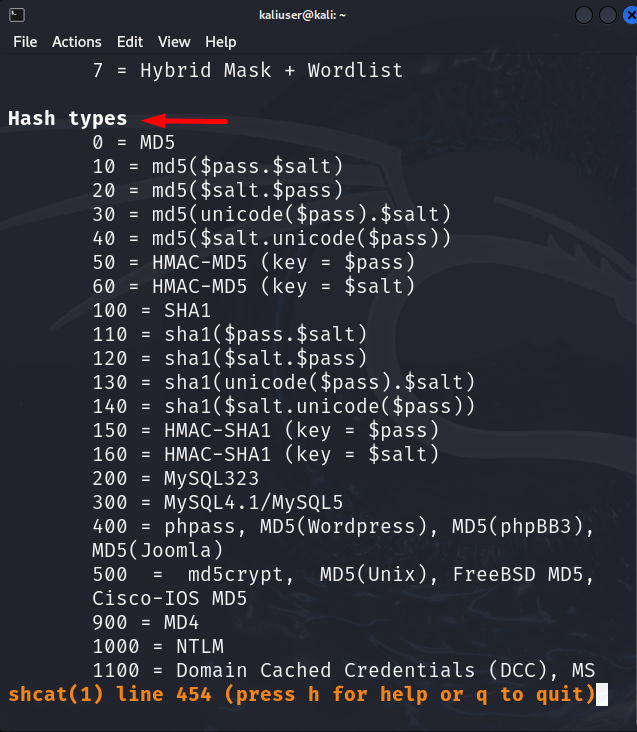

Vrste raspršivanja

Vrste hasheva koje je potrebno krekirati navedene su u Hash tipovima. Kod tipa hash koristi se za probijanje hashirane lozinke:

Kako koristiti Hashcat u Kali Linuxu?

Hashcat koristi CPU i GPU krekere u Kali Linuxu koji učinkovito razbijaju lozinku iz ponuđenih hashova. Ako koristite Kali Linux na virtualnom računalu, ne možete u potpunosti koristiti GPU krekere. Međutim, hashcat dobro radi i s CPU modom. Za korištenje hashcata bilo na Kali sustavu ili Kali virtualnom stroju, korisnik mora imati najmanje 4 do 8 GB RAM-a.

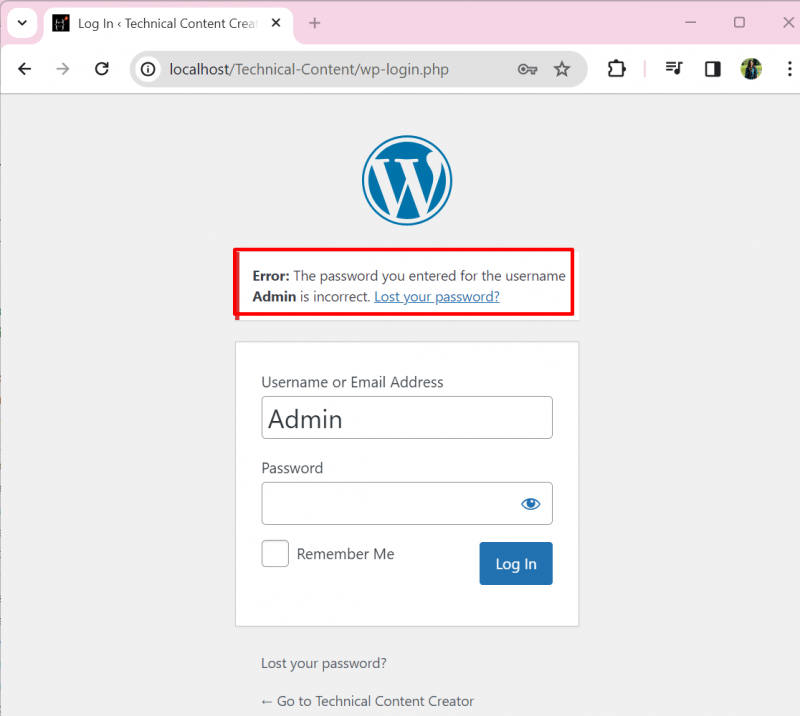

Pokušajmo razumjeti upotrebu Hashcata za hakiranje lozinki na primjeru WordPress web stranice. Pretpostavimo da je korisnik zaboravio lozinku administratorskog računa i sada ne može pristupiti nadzornoj ploči web stranice kao što je prikazano u nastavku:

Sada ćemo upotrijebiti alat hashcat za oporavak zaboravljene lozinke administratora web stranice WordPress. Za ispravnu demonstraciju, slijedite postupak u nastavku.

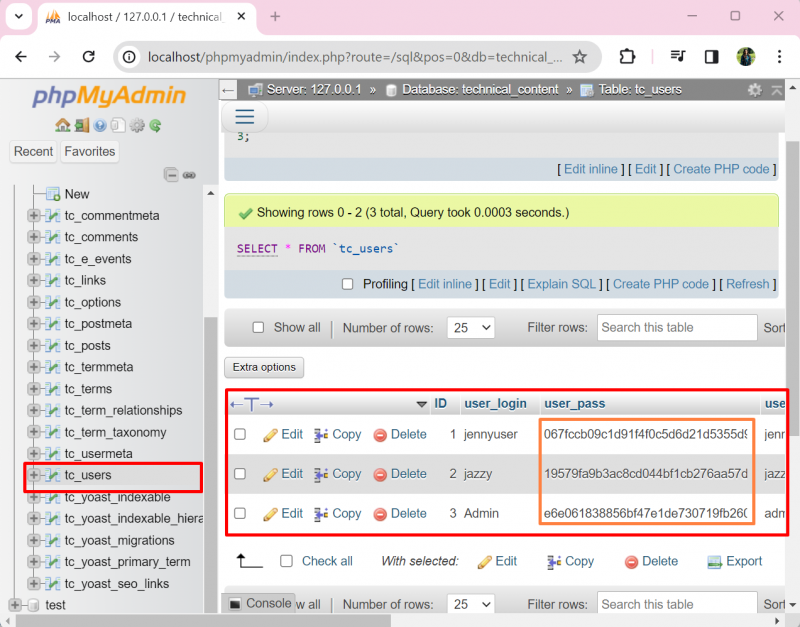

1. korak: nabavite hashiranu lozinku

Korisnici administratora definitivno imaju pristup WordPress bazi podataka. Uzmimo šifrirane hashirane lozinke korisnika web stranice iz baze podataka:

Korak 2: Spremite hashiranu lozinku u tekstualnu datoteku

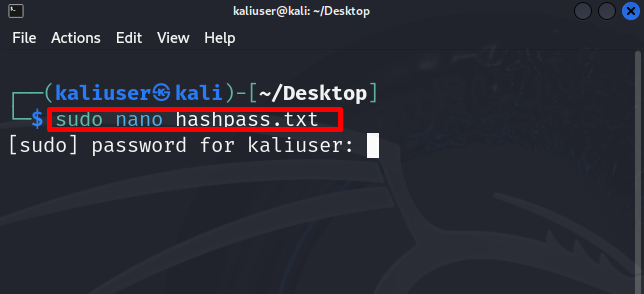

Zatim spremite hashove zaporke u tekstualnu datoteku. Ovdje stvaramo ' hashpass.txt ' datoteka u ' Radna površina ” pomoću nano editora:

sudo nano hashpass.txt

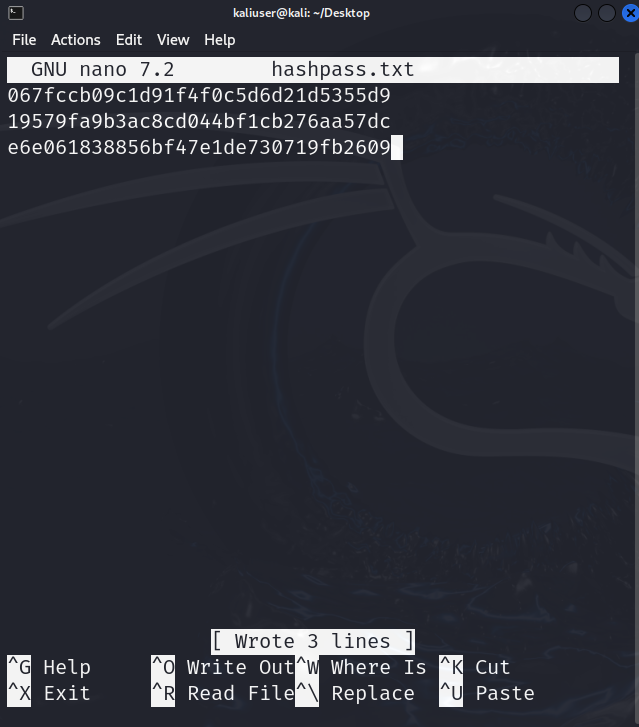

Spremite lozinku koja se pretvara u hashove u ' hashpass.txt ' datoteka. Za demonstraciju smo spremili tri lozinke koje su već pretvorene u raspršene putem ' MD5 ” algoritam raspršivanja:

Za spremanje datoteke pritisnite “ CTRL+S ', a za isključivanje uređivača koristite ' CTRL+X ”.

Korak 3: Osigurajte WordList rječnik

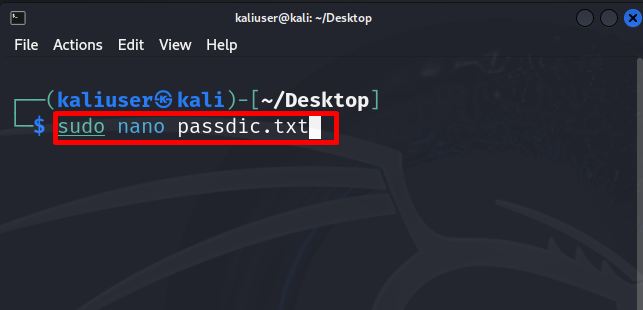

Zatim navedite rječnik popisa riječi iz kojeg će hashcat pokušati spojiti hashove riječi s navedenim hashovima zaporki u ' hashpass.txt ' datoteka. Za demonstraciju, napravit ćemo vlastiti popis riječi koji će sadržavati 12 različitih lozinki:

sudo nano passdic.txt

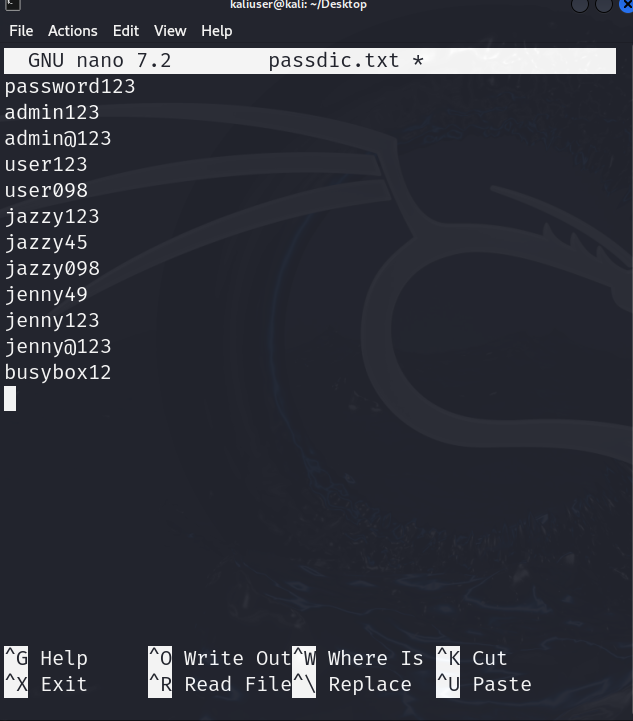

Ovdje smo spremili različite kombinacije zaporki u naš ' passdic.txt ' lista riječi. Korisnik također može koristiti Kalijev popis riječi koji je objašnjen u odjeljku u nastavku:

Korak 4: Provalite lozinku

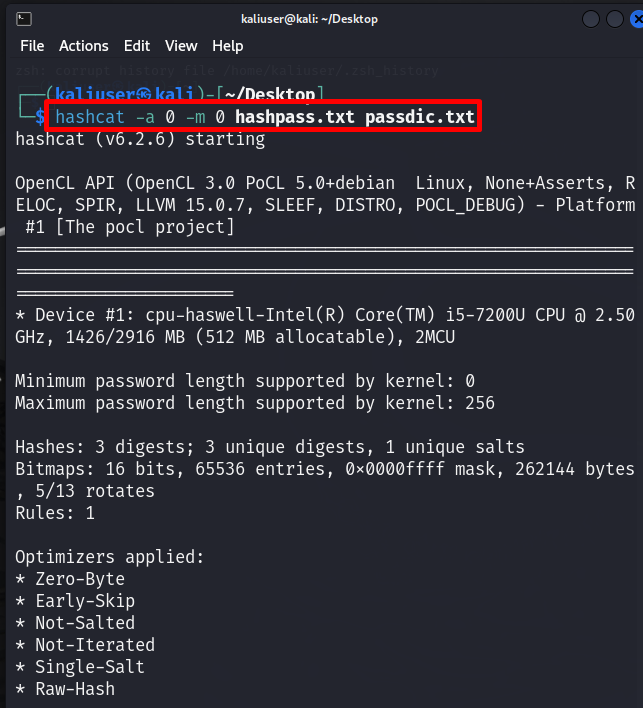

Sada razbijte lozinku koristeći ' hashcat -a

Ovdje, ' -a 0 ' znači da smo koristili ' Način ravnog napada ' i ' -m 0 ” znači da pretvaramo MD5 hashove u lozinke. Dakle, primijenit ćemo ' MD5 ' algoritam raspršivanja za podudaranje s raspršivanjem ' hashpass.txt ” na navedeni popis riječi (passdic.txt):

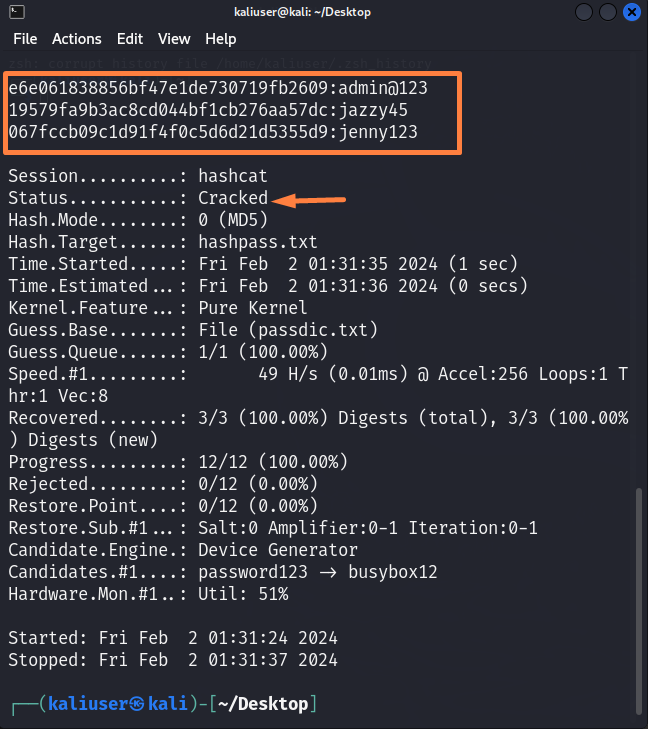

Ovdje možete vidjeti da smo učinkovito probili zaporku web-mjesta iz navedenih hashova zaporki:

Korak 5: Provjera

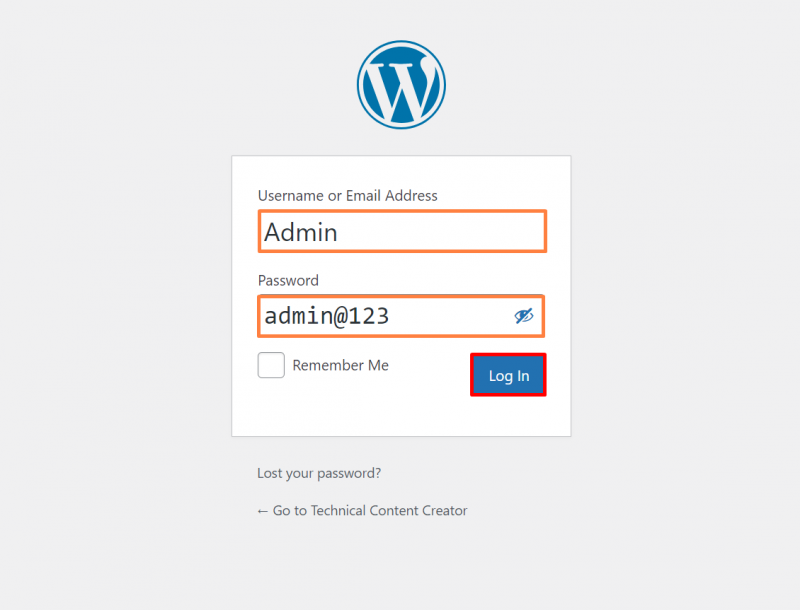

Za provjeru, pokušajmo s administratorskom lozinkom ' admin@123 ” za pristup web stranici WordPress:

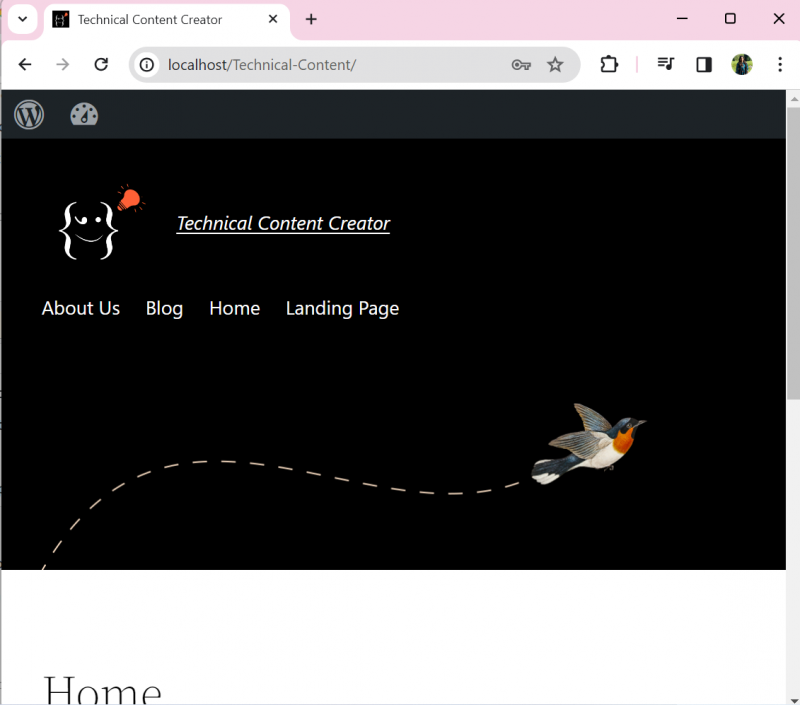

Ovdje možete vidjeti da smo uspješno oporavili zaboravljenu lozinku koristeći Kalijev hashcat alat:

Dodatni savjet: Kako koristiti Kalijeve popise riječi za probijanje lozinki

Kali Linux također nudi unaprijed instaliran Wordlist koji će se koristiti za probijanje različitih vrsta lozinki. Ovaj popis riječi sadrži milijune riječi i kombinacija lozinki. Za korištenje Kali's ' rockyou.txt ” popis riječi za probijanje lozinki, slijedite korake u nastavku.

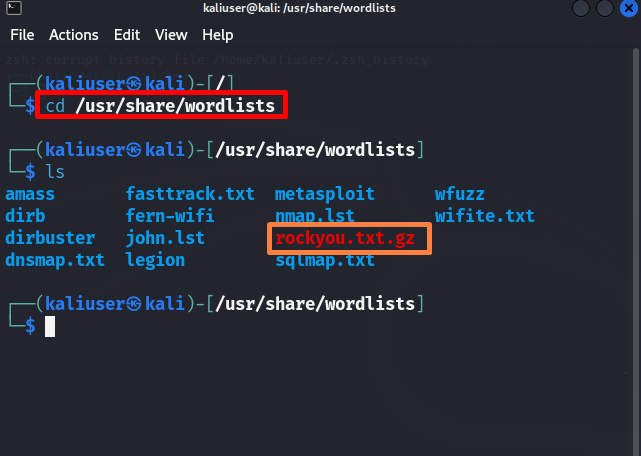

Korak 1: Otvorite direktorij 'popis riječi'.

Za otvaranje ' popisi riječi ” direktorija, koristite zadanu naredbu:

CD / usr / udio / popisi riječiZatim pokrenite ' ls ' za pregled svih datoteka i direktorija Kalinih ' popisi riječi ” imenik. Ovdje su dostupne različite vrste lozinki ili popisa riječi. Da biste pratili normalne ili čiste lozinke kao što su lozinke korisničkog računa, možete koristiti ' rockyou.txt ' datoteka:

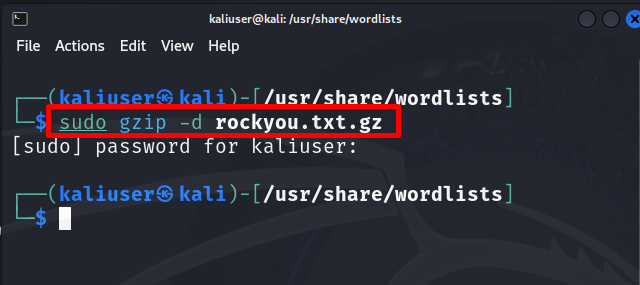

Korak 2: Raspakirajte datoteku 'rockyou.txt.gz'.

Za korištenje ' rockyou.txt ” u alatu hashcat, prvo raspakirajte datoteku koristeći „ gzip -d rockyou.txt.gz ” naredba. Ova radnja može zahtijevati ' sudo ” prava korisnika:

sudo gzip -d rockyou.txt.gz

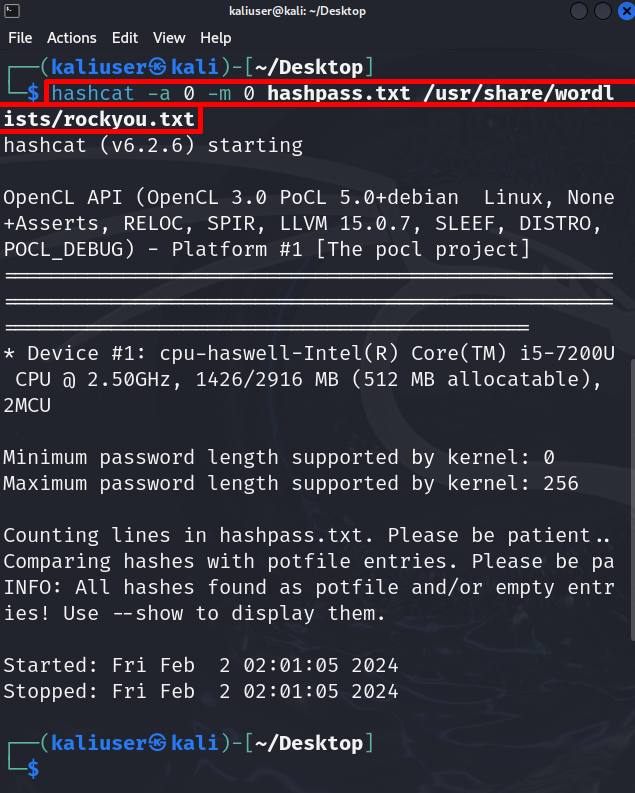

Korak 3: Provalite lozinku

Sada upotrijebite naredbu hashcat za probijanje lozinke.

hashcat -a 0 -m 0 hashpass.txt / usr / udio / popisi riječi / rockyou.txtOvdje možete vidjeti da smo ovaj put koristili ' rockyou.txt ” umjesto osobnog popisa riječi:

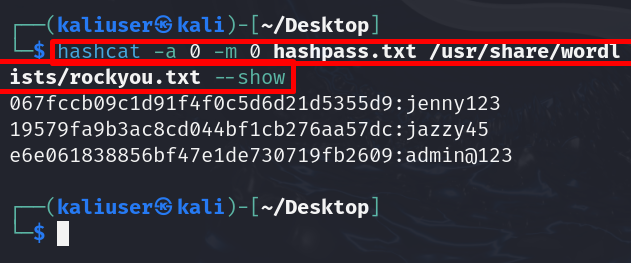

U gornjem izlazu možete vidjeti da su hashevi pronađeni, ali se ne mogu vidjeti. Za pregled hashova jednostavno dodajte ' -pokazati ” u naredbi hashcat:

hashcat -a 0 -m 0 hashpass.txt / usr / udio / popisi riječi / rockyou.txt --pokazati

Razradili smo kako koristiti hashcat u Kali Linuxu.

Zaključak

Da biste koristili alat hashcat u Kali Linuxu, prvo spremite lozinke koje su pretvorene u hashove u ' .txt ” tekstualna datoteka. Nakon toga, uskladite hashove zaporki s tekstualnom datotekom popisa riječi kao što je Kali's wordlist datoteka ' rockyou.txt ' datoteka. U tu svrhu jednostavno upotrijebite ' hashcat -a